Numerosos tipos de códigos maliciosos poseen la capacidad de infectar un equipo informático con el solo hecho de visitar una página web. Si señor, con la simple acción de visitar un sitio en Internet, es posible que creadores de malware comprometan nuestra computadora con alguna de sus creaciones.

Pero… ¿cómo puede ser posible? Bueno, los programadores malintencionados buscan constantemente desarrollar técnicas que permitan evadir las aplicaciones de seguridad o por lo menos, dificultar su análisis y detección.

Tal vez, muchos lectores hayan notado en más de una oportunidad que cuando ingresan a determinadas páginas web, estas tardan en cargarse y vemos que la barra de progreso se “estanca” en la mitad de la carga. Esto puede ser un indicio de que, en ese preciso momento, nuestra computadora estaría siendo víctima de un intento de infección.

Este tipo de páginas contienen dentro del código HTML un script malicioso que se encarga de descargar (e incluso ejecutar), por lo general, un troyano. Este script generalmente se encuentra “protegido” con una técnica que recibe el nombre de ofuscación.

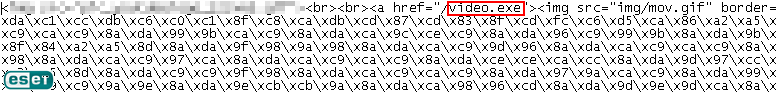

Con esta técnica, se busca dificultar al máximo la lectura y/o análisis del código haciendo que sea lo más ilegible posible. En la siguiente captura podemos observar un ejemplo de cómo se ve un código ofuscado dentro de una página web.

En la imagen podemos apreciar que se utilizaron dos lenguajes para crear el script: JavaScript y VBScript. Además, también se observan los archivos ejecutables (el malware) que se copia y ejecuta respectivamente al momento de ingresar a una página que contiene inyectado este código ofuscado.

Se pueden encontrar codificados con diferentes metodologías pero básicamente se lo ve más o menos de la misma manera. Aquí tienen otro ejemplo:

La idea de dificultar el análisis de debe a que a través del ofuscamiento se esconde generalmente un exploit que aprovecha alguna vulnerabilidad de nuestro sistema operativo o aplicación instalada. De aquí la importancia de mantener al día las actualizaciones de nuestro equipo y antivirus.

Estos casos conforman buenos ejemplos para que dejemos de hacer clic, por ejemplo, sobre los enlaces que nos llegan a través de programas de mensajería instantánea o a través del correo electrónico no deseado.

Después de esta lectura ¿quedará algún lector sin actualizar su sistema operativo?

El éxito de este tipo de técnicas, depende en gran medida de nosotros, los usuarios. Somos nosotros mismos una especie de gran antivirus que, al igual que este tipo de programas, en la medida en que no nos mantengamos actualizados e informados, estaremos facilitando la entrada de estas amenazas a nuestro sistema.

Jorge

0 comentarios:

Publicar un comentario